Nhóm hacker APT30, được tin là có nguồn gốc từ Trung Quốc, đã âm thầm hoạt động và thực hiện các vụ gián điệp mạng nhằm vào chính phủ các quốc gia Đông Nam Á, trong đó có Việt Nam, suốt một thập kỷ qua. Danh tính của nhóm hacker này vừa được đưa ra ánh sáng.

Hình thức tấn công tinh vi, với mục tiêu hoạt động lâu dài

Thông

tin về nhóm tin tặc APT30 đã lần đầu tiên được hãng bảo mật FireEye

công bố hồi tháng 4 vừa qua, và mới đây, FireEye đã tiếp tục tiết lộ

thêm những thông tin chi tiết về nhóm hacker được cho là có nguồn gốc từ

Trung Quốc này.

Theo báo cáo mới nhất của

FireEye, hãng bảo mật này đã bắt đầu nhận thấy những dấu hiệu hoạt động

đầu tiên của APT30 từ năm 2004, khi phát hiện thấy một mạng lưới botnet

(máy tính ma) được chiếm đoạt và điều khiển một cách tinh vi. Tuy nhiên,

việc theo dấu vết để tìm ra nguồn gốc của chủ nhân thực sự đằng sau

mạng máy tính ma này là điều không hề dễ dàng gì.

Bản đồ các quốc gia mà APT30 nhắm đến, trong đó chủ yếu là khu vực Đông Nam Á

Sau

một thời gian theo dõi hoạt động của nhóm hacker này, các chuyên gia

của FireEye phát hiện thấy APT30 bắt đầu mua những tên miền để phục vụ

cho hoạt động tấn công mạng của mình từ ngày 14/3/2004, và sau đó một

tháng, các trang web trên tên miền này bắt đầu hoạt động, với các loại

mã độc được đính kèm trên tên miền.

Hiện các

tên miền do APT30 quản lý (km-nyc.com và km153.com) đã bị các trình

duyệt web và công cụ bảo mật nhận diện là có chứa mã độc và đã bị ngăn

chặn truy cập.

Trong suốt 10 năm hoạt động,

APT30 cũng đã xây dựng nhiều loại mã độc khác nhau, chẳng hạn Backspace,

Neteagle, Shipshape... với hình thức chung là nhúng các file thực thi

chứa mã độc (file định dạng .exe hoặc .com) vào bên trong những file

thông thường (file ảnh, file văn bản...) mà khi người dùng tải những

file này về máy, các file bị nhúng mã độc vẫn chỉ hiển thị dưới dạng các

file thông thường (không phải là file thực thi phần mềm), tuy nhiên khi

nạn nhân mở những file này, đồng nghĩa với việc họ sẽ kích hoạt file

thực thi bị đính kèm trong đó và mã độc sẽ âm thầm xâm nhập vào máy tính

của nạn nhân.

Hình thức phát tán được APT30 ưa

thích đó là gửi các email có đính kèm file có chèn mã độc bên trong

hoặc nhúng chúng lên các trang web. Dĩ nhiên, với các nạn nhân khi nhận

những email này, họ sẽ chỉ nhìn thấy những file đính kèm dạng văn bản

hoặc dạng hình ảnh, mà không hay biết đó thực chất là những file thực

thi mã độc.

Mục tiêu chính của những loại mã

độc này đó là đánh cắp một cách có hệ thống các “thông tin nhạy cảm” từ

các chính phủ, các tập đoàn và các nhà báo có liên quan đến chính phủ

Trung Quốc, chủ yếu ở khu vực Đông Nam Á và Ấn Độ, trong đó có cả Việt

Nam.

Đáng chú ý, sau khi dịch ngược mã nguồn

các loại mã độc được APT30 sử dụng, các chuyên gia bảo mật nhận thấy

những loại mã độc này được xây dựng một cách tinh vi và có tính năng

kiểm tra cũng như nâng cấp phiên bản sau khi đã xâm nhập vào máy tính

của người dùng. Điều này cho thấy chúng được xây dựng nhằm mục đích hoạt

động lâu dài trên máy tính của nạn nhân, để có thể kịp thời nâng cấp

lên các phiên bản mới trước khi người dùng và các phần mềm bảo mật trên

thiết bị kịp thời nhận ra và ngăn chặn.

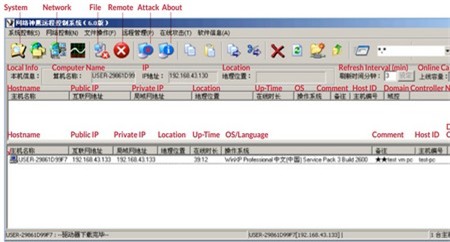

Một giao diện công cụ quản lý mã độc và máy tính ma của APT30 với giao diện hoàn toàn bằng tiếng Trung Quốc

Từ

những mẫu mã độc đã thu thập được, FireEye tiếp tục phân tích và đi lần

theo dấu vết nguồn gốc của loại mã độc này và nhận thấy giao diện điều

khiển máy nạn nhân sử dụng ngôn ngữ của Trung Quốc.

Hãng

bảo mật FireEye cũng nhận định với quy mô tấn công mạng lớn và có thời

gian lâu dài như vậy cho thấy APT30 phải được sự bảo trợ của một chính

phủ, kết hợp với việc nhiều máy chủ do APT30 quản lý được đặt tại Trung

Quốc, cũng như dựa trên những mục tiêu mà nhóm hacker này nhắm đến khiến

FireEye nhận định rằng APT30 là nhóm hacker có nguồn gốc từ Trung Quốc.

“Với

quy mô và nỗ lực duy trì, phát triển kết hoạch tấn công mạng, kết hợp

với các mục tiêu trong khu vực mà nhóm hacker này nhắm đến, chúng tôi

tin rằng hoạt động của nhóm hacker này có sự bảo trợ của chính phủ Trung

Quốc”, báo cáo của FireEye cho biết.

Nhiều cuộc tấn công nghiêm trọng thực hiện khi các sự kiện khu vực ASEAN diễn ra

Báo

cáo của FireEye cũng cho thấy tần suất hoạt động của APT30 đã tăng lên

khi những sự kiện quan trọng tại khu vực ASEAN sắp sửa và đang diễn ra.

Nhiều cuộc tấn công nghiêm trọng từ APT30 đã xảy ra khi các sự kiện quan

trọng tại khu vực đang diễn ra, như Hội nghị Cấp cao ASEAN vừa diễn ra

cuối tháng 4 vừa qua.

Đặc biệt tại Hội nghị Cấp

cao ASEAN diễn ra tại Brunei năm 2013, nơi các quốc gia Đông Nam Á bàn

về giải pháp ở Biển Đông và Philippines kêu gọi mạnh mẽ để giải quyết

vấn đề biển đông ở cấp khu vực và dọa sẽ kiện Trung Quốc ra tòa án quốc

tế, FireEye nhận thấy nhóm hacker APT30 đã có những sự tăng cường về

hoạt động tấn công nhằm thu thập những thông tin nhạy cảm và chính trị

tại sự kiện này. FireEey nhận định điều này sẽ giúp chính phủ Trung Quốc

có được cái nhìn sâu sắc hơn về tình hình chính trị và kinh tế của khu

vực ASEAN.

Ngoài việc nhắm mục tiêu đến ASEAN

trong 10 năm qua, nhóm hacker này gần đây cũng được cho là đã tấn công

nhằm lấy cắp thông tin từ Ấn Độ, Hàn Quốc, Ả-rập Xê-út và thậm chí nhắm

đến Mỹ.

Đáng chú ý, FireEye cảnh báo, với thời

gian âm thần tấn công và lấy cắp dữ liệu lâu như vậy mà không bị phát

hiện ra, FireEye tin rằng bản thân các nạn nhân của APT30 cũng không hay

biết rằng mình đang bị hacker xâm nhập và theo dõi lâu nay.

Hiện

chính phủ Trung Quốc chưa đưa ra bình luận nào về báo cáo vừa được công

bố của FireEye, tuy nhiên từ trước đến nay chính phủ nước này vẫn luôn

phủ nhận có liên quan đến các nhóm hacker và thậm chí còn khẳng định

Trung Quốc là “nạn nhân số một” của những vụ tấn công mạng.

Theo Dân trí